伊朗油轮遭遇卫星网络攻击分析

事件背景

3月18日,伊朗反政府黑客组织“LabDookhtegan”(波斯语意为“紧闭的双唇”)宣布,已成功破坏两家与政府有关联的伊朗公司116艘油轮的通信。该组织声称,此次攻击导致船上和陆地卫星通信中断。LabDookhtegan是一个伊朗反政府黑客组织,成立于2019年左右,宣布开展旨在破坏伊朗政府网络的行动。过去该组织与“人肉搜索”伊朗网络间谍单位有关。海上船舶与外界取得联系的方式主要依赖无线通信,这包括近海4G/5G通信、VHF甚高频通信、短波通信、卫星通信、搜救通信等途径。4G/5G通信仅限于与陆地距离较近的场景,一旦船只远离陆地,卫星通信便成了带宽通信的唯一选择。虽然现代通信设备可以连接到多个卫星以实现冗余,但很少有设备专为网络弹性而设计。这使得船舶的通信设备成为单点故障,如果恶意行为者入侵通信设备,可以破坏船舶通信系统,甚至蔓延到IT和OT系统。技术分析

通过互联网信息跟踪,Lab Dookhtegan组织在其私有Telegram频道中公开的截图如下:通过对公开的电脑截图进行分析发现,该VSAT终端进程中存在较多的falcon进程。根据我们研究经验,结合falcon进程为iDirect品牌卫星调制解调器的主要进程这一特性,以及网卡MAC地址查询结果与iDirect公司相符,再考虑到嵌入式系统版本信息LinuxiDirect 2.6.35与iDirect公司产品的典型特征相匹配,综合以上多方面证据,我们充分确定该卫星通信设备为iDirect公司的卫星调制解调器产品。 该品牌隶属于美国卫星通信行业巨头STE公司(STEngineering iDirect),该公司提供政府及军用卫星通信产品,产品类型包括Direct调制解调器、集线器和卫星通信解决方案,主要服务于服务商、网络运营商、政府机构、大型企业、军队等客户。其卫星调制解调器产品主要分为:iQ系列、Evolution系列、EvolutionDefense系列、Velocity系列、MDM系列、9系列等,其Evolution系列(现已退役)曾是卫星通信场景中“星状网”的典型代表机型。包括型号:EvolutionX3、EvolutionX5、EvolutionX7系列在海事上有着广泛的应用,据已知信息获知,我国目前仍有大量Evolution系列的设备正在服役。

该品牌隶属于美国卫星通信行业巨头STE公司(STEngineering iDirect),该公司提供政府及军用卫星通信产品,产品类型包括Direct调制解调器、集线器和卫星通信解决方案,主要服务于服务商、网络运营商、政府机构、大型企业、军队等客户。其卫星调制解调器产品主要分为:iQ系列、Evolution系列、EvolutionDefense系列、Velocity系列、MDM系列、9系列等,其Evolution系列(现已退役)曾是卫星通信场景中“星状网”的典型代表机型。包括型号:EvolutionX3、EvolutionX5、EvolutionX7系列在海事上有着广泛的应用,据已知信息获知,我国目前仍有大量Evolution系列的设备正在服役。 根据以上信息分析我们得出结论,该攻击组织采用互联网搜索工具(shodan)对暴露在互联网上的iDirect终端进行扫描和测绘,并获取了终端root权限,编写自动攻击脚本,利用终端自带的dd指令对终端存储器进行了擦除,从而破坏了终端系统,造成无法正常工作。若要恢复正常状态,需重新对终端进行固件的刷写以及卫星通信的参数配置,这在一定程度上与Viasat遭遇的网络攻击技术类似。我们初步推测该组织获取root权限的方式为弱口令登录。iDirect系列调制解调器通常存在默认口令(root,P@55w0rd!),一般用户不会主动修改该密码导致默认口令的风险存在。另一方面,系统版本的陈旧也增加了较大风险,从截图中可以看到,系统为2020年版本,OpenSSH等关键服务版本老旧,主要由于设备厂商较少提供系统更新服务导致。

根据以上信息分析我们得出结论,该攻击组织采用互联网搜索工具(shodan)对暴露在互联网上的iDirect终端进行扫描和测绘,并获取了终端root权限,编写自动攻击脚本,利用终端自带的dd指令对终端存储器进行了擦除,从而破坏了终端系统,造成无法正常工作。若要恢复正常状态,需重新对终端进行固件的刷写以及卫星通信的参数配置,这在一定程度上与Viasat遭遇的网络攻击技术类似。我们初步推测该组织获取root权限的方式为弱口令登录。iDirect系列调制解调器通常存在默认口令(root,P@55w0rd!),一般用户不会主动修改该密码导致默认口令的风险存在。另一方面,系统版本的陈旧也增加了较大风险,从截图中可以看到,系统为2020年版本,OpenSSH等关键服务版本老旧,主要由于设备厂商较少提供系统更新服务导致。造成的后果

LabDookhtegan公开的截图显示了一定数量的海上船只分布位置,以体现攻击所达到的严重效果。据我们的经验分析,该攻击会导致船只卫星通信的失效,但不会导致船只停运、停航等情况。船载VSAT系统终端较多用于互联网应用,如船员上网,与总部通信等,但不会严重影响运输业务,任务将会提前下发且有的船上会存在其它备份通信设备如卫星电话。另外目前多数船只的总线系统没有实现完全信息化,黑客没有声明且暂时无法达到攻击船只控制系统的目的。但随着未来信息系统的进化,船只控制系统已经与网络系统互通,会延伸到针对控制系统、导航系统、总线系统的破坏攻击,后果将会给特种行业带来较大的经济损失。同时,作为卫星通信的关键组件--卫星调制解调器,全球针对该类设备(调制解调器或者通信终端)的网络攻击已经呈现出扩大趋势。2019年2月24日,给欧洲和乌克兰提供卫星通信服务的Viasat卫星网络遭遇攻击,导致欧洲用户大范围通信中断,持续几十天无法正常使用卫星网络。星地探索公司在卫星安全的研究中发现过多个严重漏洞,涵盖iDirect相关设备。除弱口令外,该系列产品还存在卫星网络数据存在被窃听和攻击的风险,研究成果发表于国际黑客大会。我们于2024年针对国外几个典型卫星调制解调器品牌和产品做了系统研究,对其进行了系统性的安全梳理,论文成果被ACM CCS会议收录[ii]。因此该类攻击不仅存在于海事行业,所有使用卫星通信的行业都应引起重视。综上所述,卫星调制解调器这类产品具有一定的特殊性,卫星调制解调器作为无线通信和网络通信的桥接设备,其特殊的协议架构和通信模式使得传统网络安全产品难以提供有效防护。因此,设备制造商的安全设计和维护至关重要。目前针对该类产品,虽然市场缺乏有效的安全解决方案,但这并不意味着该类攻击无法防御,本公司建议用户从以下几点出发从而提高卫星网络的安全性。1. 避免系统弱口令、默认口令的情况

用户应及时修改默认密码,设置复杂的访问密码,避免弱口令和默认口令的情况。还可在设备前面增加加密机或加密设备,降低通信信息的泄露风险。2.关键系统和设备应做好备份工作

关键系统和设备应做好备份工作,既要考虑防御攻击,也要考虑被攻击后的业务恢复能力。关键系统的备份工作分为软备份和硬备份,软备份包含软件、操作系统、配置等相关数据的备份和恢复方案,硬件备份包括设备冗余、通道冗余等方法,可在被攻击破坏后第一时间进行响应修复,避免造成被动局面。3.逐渐使用国产替代产品和方案

关键基础通信设备存在一定的战略价值,应避免使用国外产品,应优先采用国产化替代产品和方案,当前卫星调制解调器方面,我国卫通产业已经实现了国产化覆盖,建议用户做选择的同时,考虑安全性和更好的服务支持。4.实施关键系统网络隔离措施

用户在建设对外的网络通信时,互联网网络与核心系统必要时确保一定的隔离措施,可在一定程度上阻止攻击破坏的蔓延,避免业务停摆造成损失。给我们的启示

1.行业需要关注卫星系统安全

现有网络安全解决方案局限于传统网络场景,难以满足卫星通信等特殊场景的安全需求。考虑到卫星通信系统已广泛应用于关键基础设施和重要信息系统,其安全防护体系亟需专门化设计和升级。

2.设备厂商需要重视安全

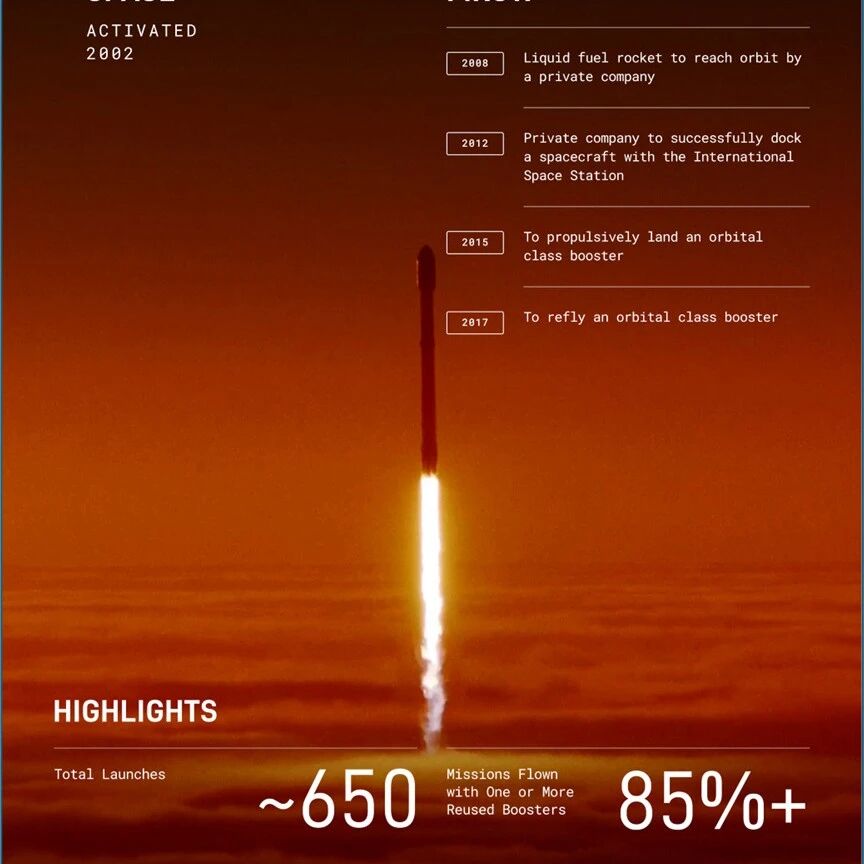

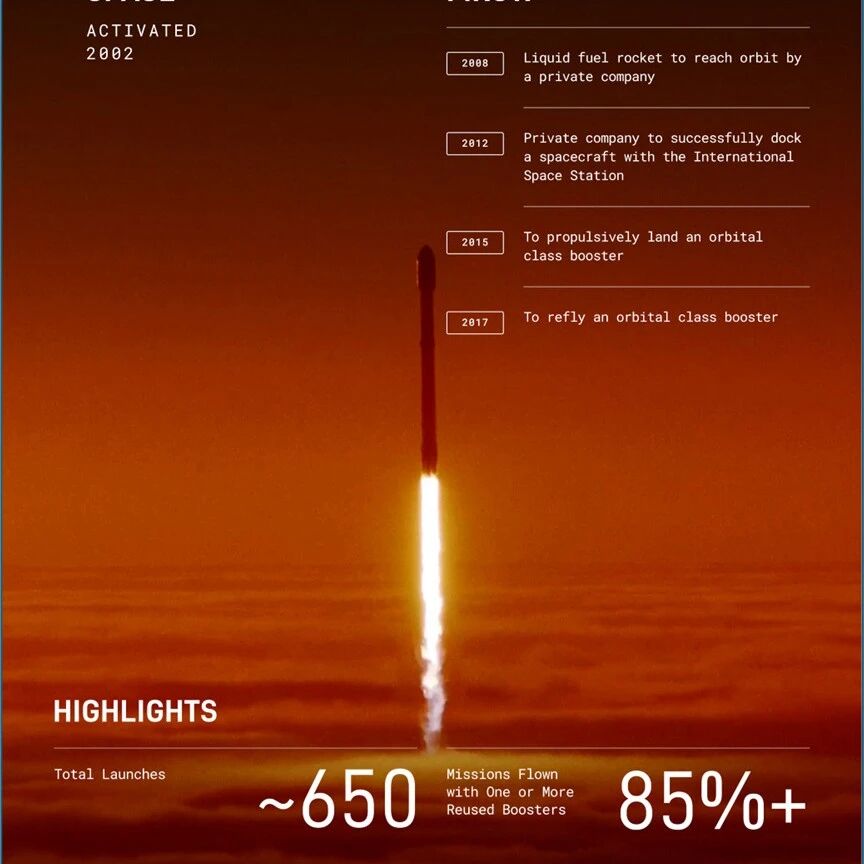

国产卫星通信设备制造商应重视系统安全性,建立完善的安全更新和漏洞修复机制。以SpaceX的'星链'系统为例,其在安全防护设计方面的持续投入,不仅提升了用户信任度,也强化了产品竞争优势。这启示我们,卫星通信产品的竞争力不应局限于基础通信功能,还需将安全性作为核心竞争要素。

3.卫星通信运营商需承担起安全防护的责任该类攻击事件显示,攻击者完全绕过无线通信信道,仅通过互联网对调制解调器发起远程攻击,这暴露出卫星通信运营商在网络配置和安全防护方面的严重缺陷。作为通信基础设施的运营方,卫星通信运营商应当加强网络安全管理,确保调制解调器系统的安全配置和访问控制。建议的防护措施如下,包括但不限于:避免终端设备直接暴露于互联网;实施多层防火墙策略,严格控制访问权限;建立系统更新和安全漏洞机制;定期进行安全审计和渗透测试。